Por: Juan Marino / Cisco Systems

Las herramientas de seguridad son tan buenas como la inteligencia y la experiencia que las alimentan. Somos muy afortunados de tener nuestras tecnologías de seguridad impulsadas por Cisco Talos, uno de los grupos de inteligencia de amenazas más grandes y confiables del mundo. Talos está compuesto por investigadores, analistas e ingenieros altamente calificados que brindan visibilidad líder en la industria, inteligencia procesable e investigación de vulnerabilidades para proteger tanto a nuestros clientes como a Internet en general, todo esto de manera continua ya que la ciberseguridad está en todos y en este mes de concientización sobre la ciberseguridad no podía dejar de mencionarlo, así que recuerden: #BeCyberSmart.

El equipo de Talos sirve como un pilar crucial de nuestra innovación: alerta a los clientes y al público sobre nuevas amenazas y tácticas de mitigación, lo que nos permite incorporar rápidamente la protección en nuestros productos e intervenir para ayudar a las organizaciones con respuesta a incidentes, búsqueda de amenazas, evaluaciones de compromiso y más. También se puede encontrar a Talos asegurando eventos a gran escala como el Super Bowl, y trabajando con organizaciones gubernamentales y policiales en todo el mundo para compartir inteligencia.

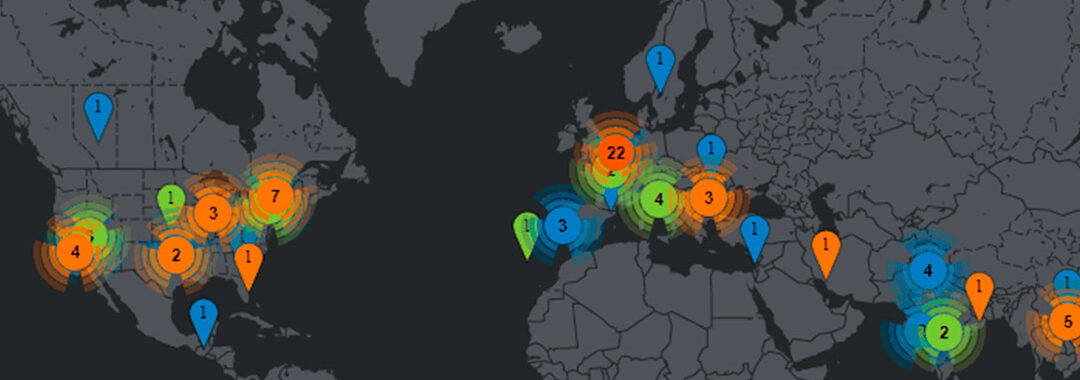

Con la amplia base de clientes y amplia cartera de Cisco, desde enrutadores y conmutadores hasta correo electrónico y endpoints, Talos tiene visibilidad de la telemetría mundial. Una vez que se detecta una amenaza, ya sea una URL de phishing o una dirección IP que aloje malware, se crean detecciones y se clasifican y bloquean los indicadores de compromiso en toda nuestra cartera Cisco Secure.

Talos también aprovecha sus conocimientos únicos para ayudar a la sociedad a comprender y combatir mejor los ciberataques a los que nos enfrentamos a diario. Durante la guerra en Ucrania, el grupo asumió la tarea adicional de defender a más de 30 proveedores de infraestructura crítica en el país administrando y monitoreando directamente la seguridad de sus endpoints.

Cómo Talos fortalece a XDR

La realidad de la seguridad actual es que las organizaciones deben estar constantemente preparadas para detectar y contener amenazas conocidas y desconocidas, minimizar el impacto y mantener el negocio en marcha sin importar lo que suceda en el ámbito cibernético. A la luz del trabajo híbrido, las arquitecturas de red en evolución y los ataques cada vez más insidiosos, todas las organizaciones deben estar preparadas para recuperarse rápidamente si ocurre un desastre y luego emerger más fuertes. Nosotros a esto le llamamos ciberresiliencia y Talos desempeña un papel fundamental para ayudar a nuestros clientes a lograrlo.

Durante varios años, nuestra plataforma integrada Cisco SecureX nativa de la nube ha brindado capacidad extendidas de detección y respuesta (XDR) y más. SecureX permite agregar, analizar y actuar sobre la inteligencia de fuentes dispares para una respuesta coordinada a las amenazas cibernéticas.

A través de la plataforma SecureX, la inteligencia de Talos se combina con la telemetría de los entornos de nuestros clientes, incluidas muchas herramientas de terceros, para brindar una imagen más completa de lo que sucede en la red. Además, la funcionalidad de respuesta automatizada incorporada ayuda a acelerar y simplificar la mitigación. De esta manera, los ataques potenciales pueden identificarse, priorizarse y remediarse antes de que tengan un impacto importante.

Para que XDR tenga éxito, no solo debe agregar datos, sino también darles sentido. A través de los conocimientos combinados de varios recursos, los clientes de SecureX obtienen la visibilidad y el contexto unificado necesario para priorizar rápidamente las amenazas correctas en el momento adecuado. Con SecureX, los analistas de seguridad pasan hasta un 90% menos de tiempo por incidente.

Aceleración y detección de amenazas

Por ejemplo, una de las universidades más grandes de Australia, la Universidad Deakin, necesitaba mejorar su postura de seguridad obsoleta y hacer la transición de procesos ad hoc a un programa maduro. Su pequeño equipo de seguridad buscó una solución integrada para simplificar y fortalecer la defensa contra amenazas.

Con un conjunto de productos de seguridad de Cisco integrados a través de SecureX, Deakin University pudo reducir el tiempo típico de investigación y respuesta para una amenaza importante de más de una semana a solo una hora. La universidad también pudo reducir su tiempo de respuesta para correos electrónicos maliciosos de una hora a tan solo cinco minutos.

Impulsar la ciberresiliencia con Talos

La sofisticación de los atacantes y la gran cantidad de amenazas que existen hoy en día hacen que sea extremadamente difícil para la mayoría de los equipos de seguridad cibernética mantenerse al tanto de las alertas y reconocer cuándo algo requiere su atención inmediata. Según una encuesta de ESG, el 81% de las organizaciones dice que sus operaciones de seguridad se han visto afectadas por la escasez de habilidades en ciberseguridad.

Es por lo que Talos emplea a cientos de investigadores en todo el mundo, las 24 horas del día, para recopilar y analizar cantidades masivas de datos de amenazas. El grupo utiliza lo último en lógica de aprendizaje automático y algoritmos personalizados para destilar los datos en inteligencia procesable y manejable.

Maximización de la defensa contra amenazas futuras

A principios de este año, revelamos nuestra visión estratégica de Cisco Security Cloud para brindar seguridad de extremo a extremo en entornos híbridos y multinube. Talos seguirá desempeñando un papel fundamental en nuestra tecnología a medida que ejecutamos esta visión. Además de la protección de conducción en nuestros productos, Talos también ofrece una experiencia más personalizada y práctica a los clientes cuando es necesario.

Cisco Talos Incident Response proporciona un conjunto completo de servicios proactivos y de emergencia para ayudar a las organizaciones a prepararse, responder y recuperarse de una infracción, las 24 horas del día. Además, el servicio Talos Intel on Demand recientemente lanzado ofrece una investigación personalizada única para su organización, así como acceso directo a los analistas de seguridad de Talos para una mayor conciencia y confianza.

#BeCyberSmart

+

+ =

=

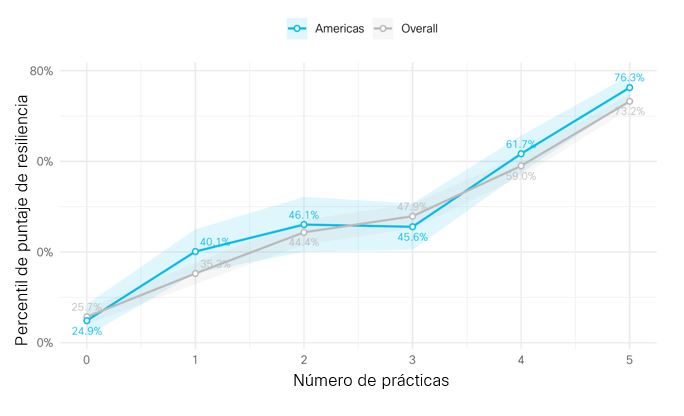

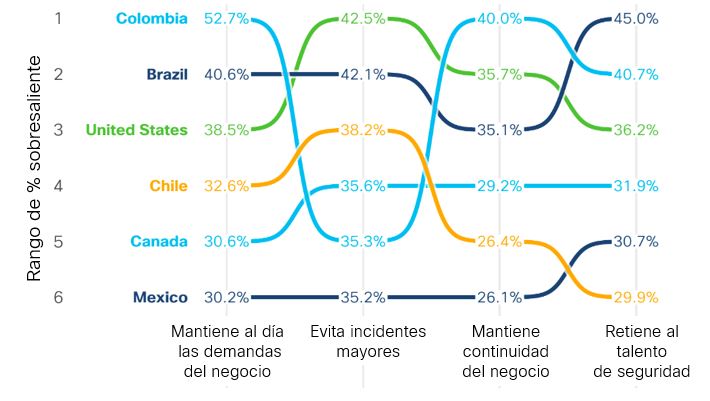

Comparación a nivel de país de los niveles de éxito informados para los resultados de resiliencia de la seguridad

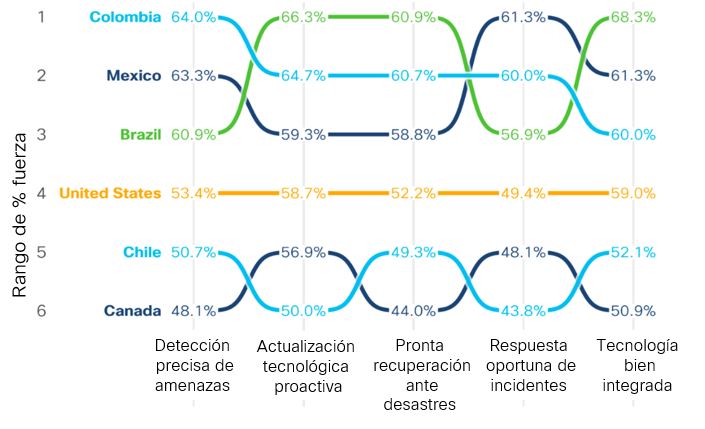

Comparación a nivel de país de los niveles de éxito informados para los resultados de resiliencia de la seguridad Comparación a nivel de país de los niveles de éxito informados para cinco prácticas de seguridad líderes

Comparación a nivel de país de los niveles de éxito informados para cinco prácticas de seguridad líderes